Date de publication : 13 avril 2026

Temps de lecture : 14 min

Analyse des conteneurs de GitLab : le guide complet

Découvrez les différentes méthodes d'analyse des conteneurs proposées par GitLab et apprenez à sécuriser vos conteneurs à chaque étape du cycle de développement logiciel.

Les vulnérabilités dans les conteneurs n'attendent pas votre prochain déploiement. Elles peuvent apparaître à tout moment, de la création d'une image à l'exécution des conteneurs en production. Pour remédier à ce problème, GitLab propose plusieurs approches d'analyse des conteneurs, chacune conçue pour une étape spécifique du cycle de développement logiciel (SDLC).

Dans ce guide, nous explorons les différents types d'analyse de conteneurs proposés par GitLab, vous expliquons comment les activer et vous partageons les configurations les plus courantes pour bien démarrer.

Qu'est-ce que l'analyse des conteneurs ?

Les vulnérabilités de sécurité présentes dans les images de conteneurs constituent un risque tout au long du cycle de vie applicatif. Les images de base, les paquets de systèmes d'exploitation et les dépendances applicatives peuvent tous receler des vulnérabilités activement exploitées par des attaquants. L'analyse des conteneurs permet de détecter ces risques en amont, avant qu'ils n'atteignent l'environnement de production, et propose des pistes de remédiation le cas échéant.

L'analyse des conteneurs est un élément essentiel de l'analyse de la composition logicielle (SCA), qui vous aide à comprendre et à sécuriser les dépendances externes dont vos applications conteneurisées dépendent.

5 types d'analyses de conteneurs dans GitLab

GitLab propose cinq approches distinctes d'analyse de conteneurs, chacune répondant à un objectif précis dans votre stratégie de sécurité.

1. Analyse des conteneurs dans le pipeline

- Fonctionnement : analyse les images de conteneurs lors de l'exécution du pipeline CI/CD afin de détecter les vulnérabilités avant le déploiement

- Cas d'utilisation idéal : contrôles de sécurité en amont (shift-left) pour bloquer les images vulnérables avant qu'elles n'atteignent la production

- Disponibilité : version gratuite de GitLab, GitLab Premium et GitLab Ultimate (avec des fonctionnalités supplémentaires dans GitLab Ultimate)

- Documentation

GitLab utilise le scanner de sécurité Trivy pour analyser les images de conteneurs et rechercher de vulnérabilités connues. Lors de l'exécution du pipeline, le scanner examine vos images et génère un rapport détaillé.

Activer l'analyse des conteneurs dans le pipeline

Option A : merge request préconfigurée

- Accédez à Sécurisation > Configuration de la sécurité dans votre projet.

- Repérez la ligne « Analyse de conteneurs ».

- Sélectionnez Configurer avec une merge request.

- Une merge request intégrant la configuration nécessaire est automatiquement créée.

Option B : configuration manuelle

- Ajoutez le contenu suivant à votre fichier

.gitlab-ci.yml:

include:

- template: Jobs/Container-Scanning.gitlab-ci.yml

Configurations courantes

Analyser une image spécifique :

Pour analyser une image spécifique, remplacez la variable CS_IMAGE dans le job container_scanning.

include:

- template: Jobs/Container-Scanning.gitlab-ci.yml

container_scanning:

variables:

CS_IMAGE: myregistry.com/myapp:latest

Filtrer par seuil de gravité :

Pour n'afficher que les vulnérabilités dépassant un certain niveau de gravité, remplacez la variable CS_SEVERITY_THRESHOLD dans le job container_scanning. Dans l'exemple ci-dessous, seules les vulnérabilités d'un niveau de gravité Élevé ou supérieur seront affichées.

include:

- template: Jobs/Container-Scanning.gitlab-ci.yml

container_scanning:

variables:

CS_SEVERITY_THRESHOLD: "HIGH"

Consulter les vulnérabilités dans une merge request

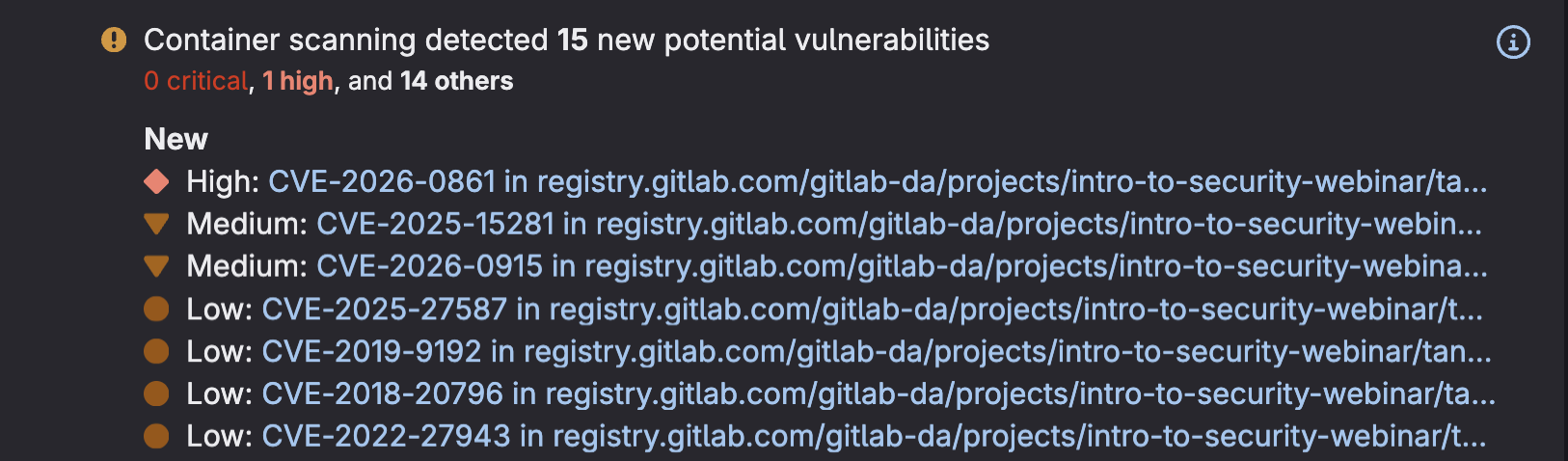

L'affichage direct des vulnérabilités détectées par l'analyse des conteneurs au sein des merge requests rend les revues de sécurité plus fluides et plus efficaces. Une fois l'analyse des conteneurs configurée dans votre pipeline CI/CD, GitLab affiche automatiquement les vulnérabilités détectées dans le widget Sécurité de la merge request.

Vulnérabilités détectées lors de l'analyse des conteneurs affichées dans la merge request

Vulnérabilités détectées lors de l'analyse des conteneurs affichées dans la merge request

- Accédez à n'importe quelle merge request et faites défiler jusqu'à la section « Analyse de sécurité » pour obtenir un résumé des vulnérabilités nouvellement introduites et existantes détectées dans vos images de conteneurs.

- Cliquez sur une vulnérabilité pour accéder à des informations détaillées, notamment le niveau de gravité, les paquets affectés et les recommandations de remédiation disponibles.

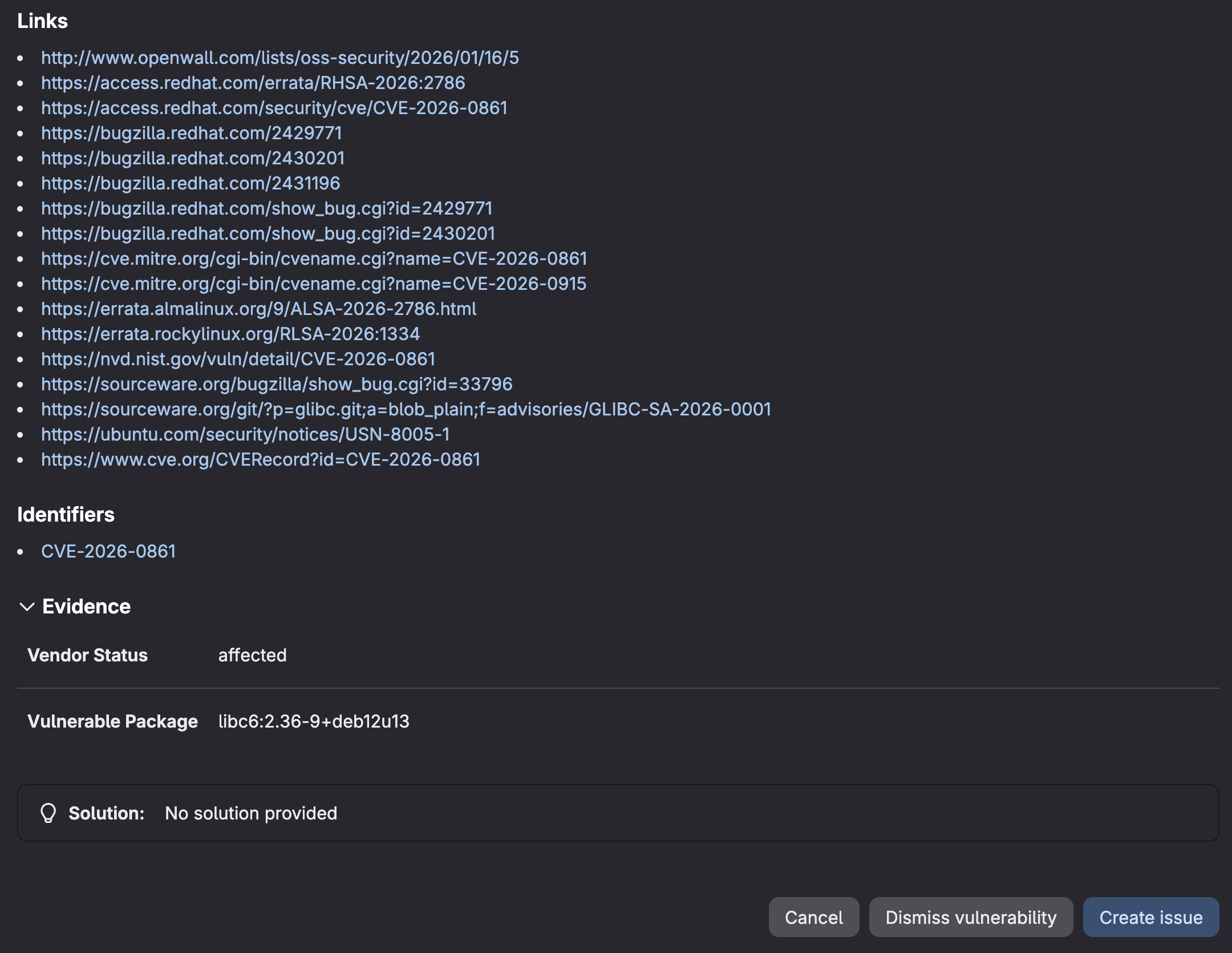

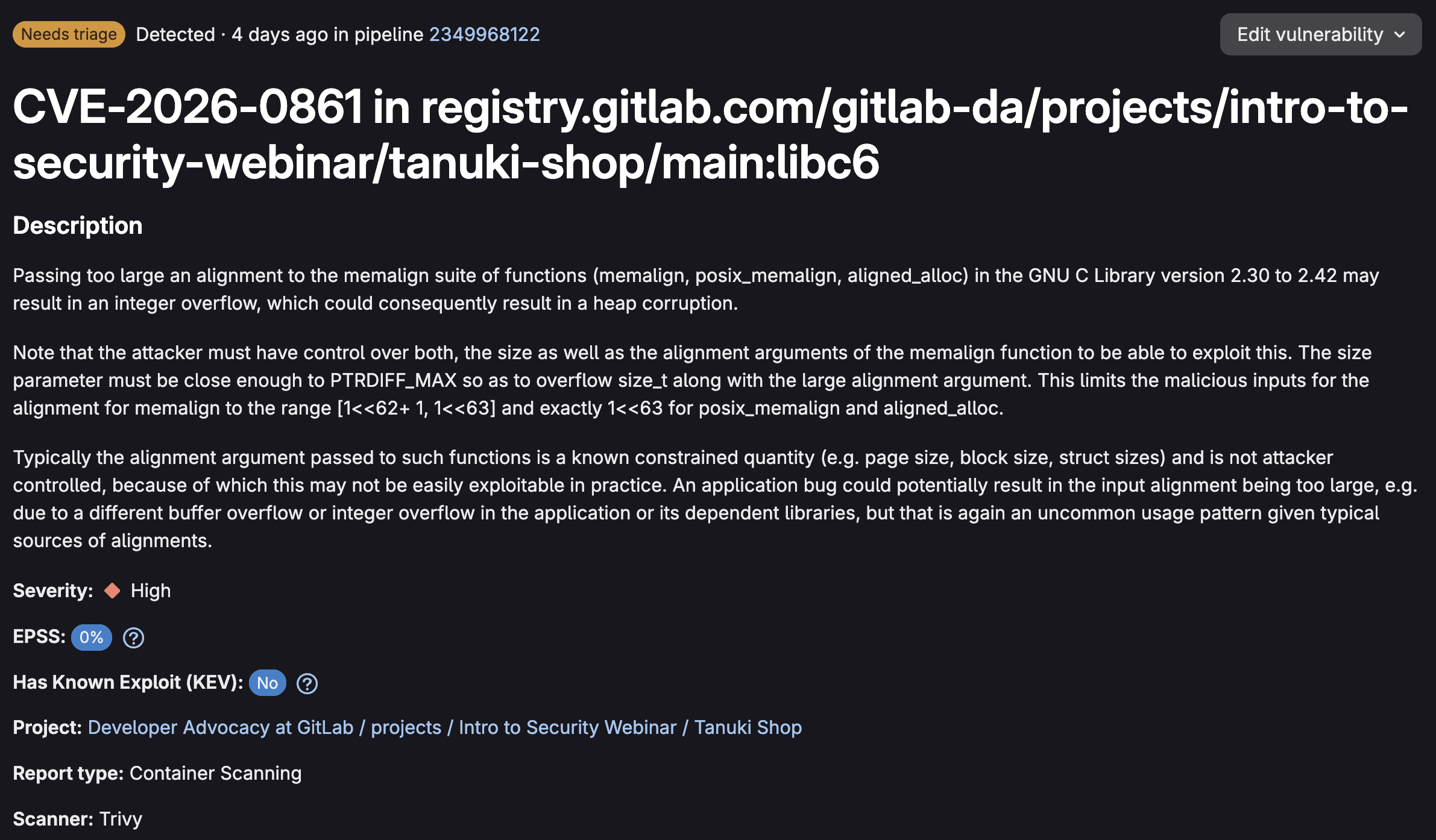

Détails d'une vulnérabilité détectée par l'analyse des conteneurs dans la merge request

Détails d'une vulnérabilité détectée par l'analyse des conteneurs dans la merge request

Cette visibilité permet aux équipes de développement et de sécurité de détecter et de traiter les vulnérabilités des conteneurs avant qu'elles n'atteignent la production : la sécurité devient une composante à part entière du processus de revue de code plutôt qu'un contrôle distinct.

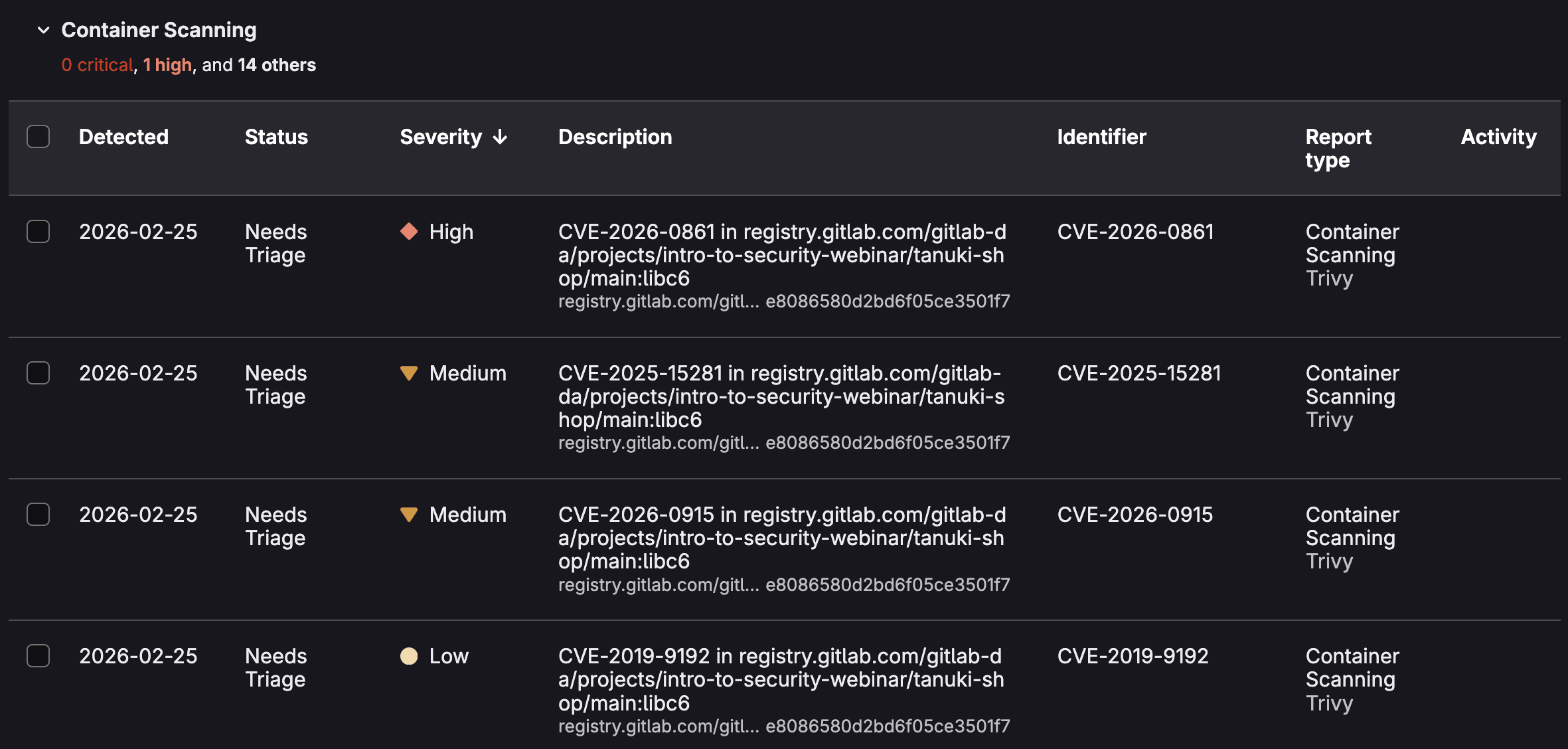

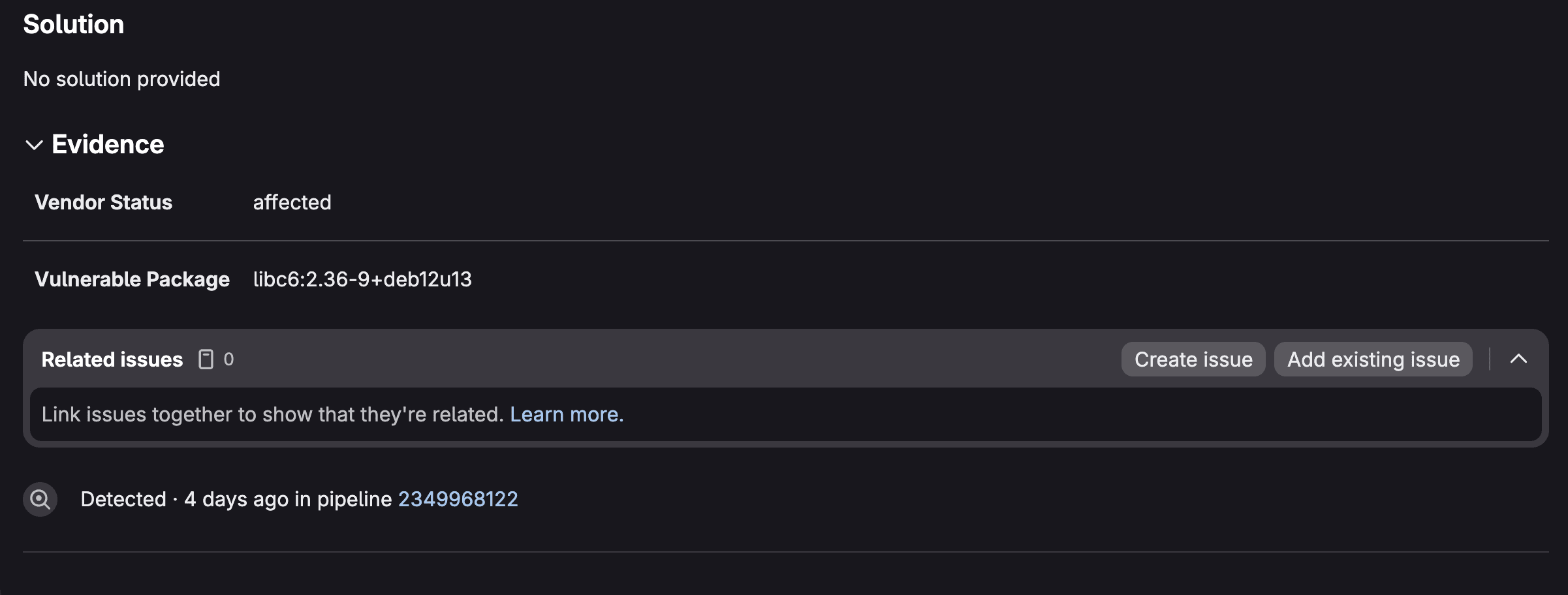

Consulter les vulnérabilités dans le rapport de vulnérabilités

Au-delà des revues dans les merge requests, GitLab met à disposition un rapport de vulnérabilités centralisé, qui offre aux équipes de sécurité une visibilité complète sur l'ensemble des résultats de l'analyse des conteneurs dans votre projet.

Rapport de vulnérabilités avec classement selon l'analyse des conteneurs

Rapport de vulnérabilités avec classement selon l'analyse des conteneurs

- Accédez à ce rapport via Sécurité et conformité > Rapport de vulnérabilités dans la barre latérale de votre projet.

- Vous y trouverez une vue agrégée de toutes les vulnérabilités de conteneurs détectées dans vos branches, avec des options de filtrage permettant de trier les vulnérabilités par gravité, statut, type de scanner ou image de conteneur spécifique.

- Cliquez sur une vulnérabilité pour accéder à sa page dédiée.

Détails d'une vulnérabilité détectée par l'analyse des conteneurs

Détails d'une vulnérabilité détectée par l'analyse des conteneurs

Les détails de la vulnérabilité indiquent précisément les images et couches de conteneurs concernées pour faciliter la traçabilité jusqu'à la source du problème. Vous pouvez assigner des vulnérabilités à des membres de l'équipe, modifier leur statut (détectée, confirmée, résolue, rejetée), ajouter des commentaires pour faciliter la collaboration et associer des tickets connexes pour suivre la remédiation.

Ce workflow transforme la gestion des vulnérabilités, autrefois cantonnée à des tableurs, en une composante intégrée de votre processus de développement, garantissant que les résultats de sécurité des conteneurs sont suivis, priorisés et résolus de manière systématique.

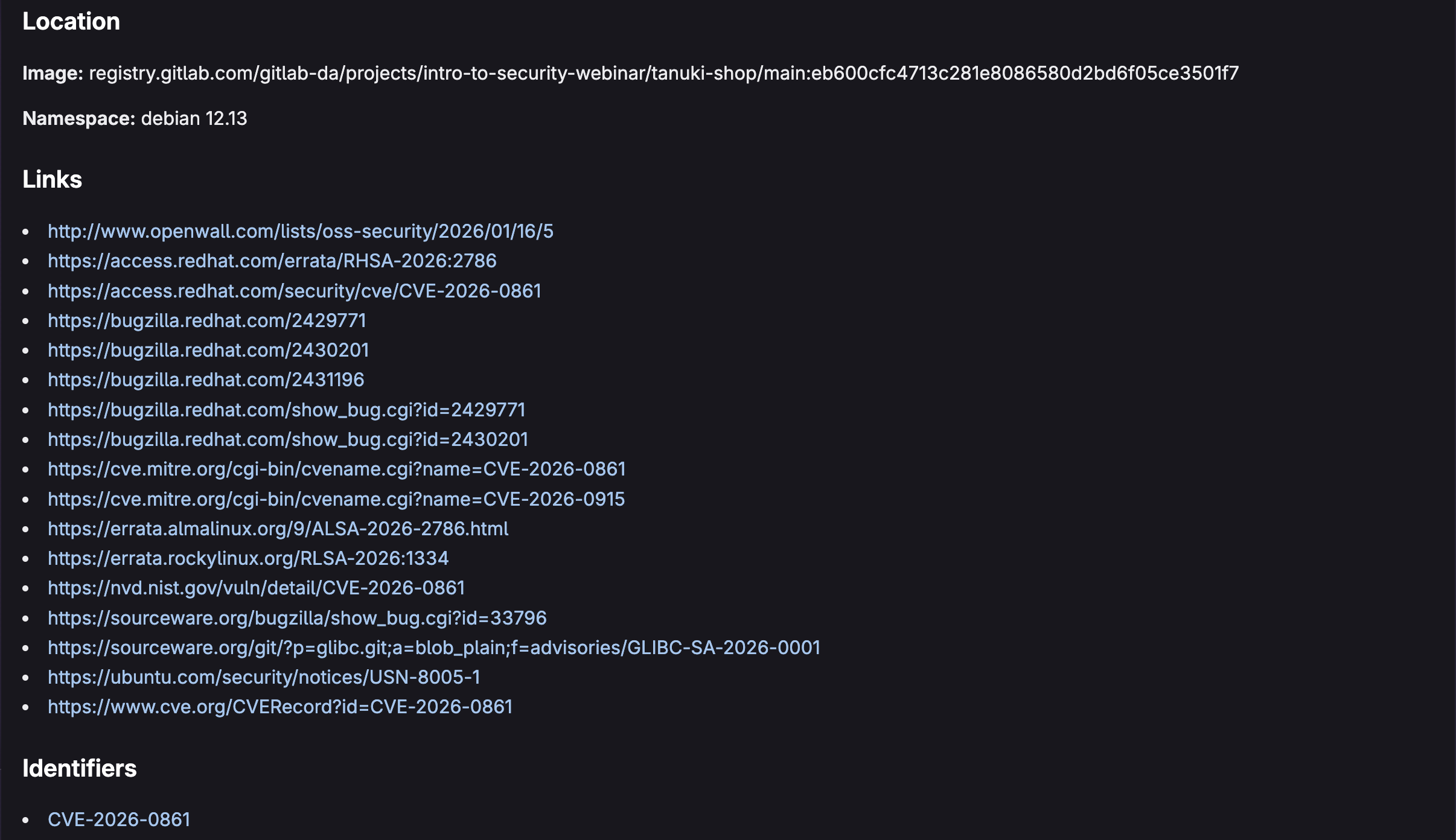

Consulter la liste des dépendances

La liste des dépendances de GitLab fournit une nomenclature logicielle complète (SBOM) qui répertorie chaque composant de vos images de conteneurs afin d'offrir une transparence totale sur votre chaîne d'approvisionnement logicielle.

- Accédez à Sécurité et conformité > Liste des dépendances pour consulter l'inventaire de tous les paquets, bibliothèques et dépendances détectés par l'analyse des conteneurs dans votre projet.

- Cet affichage répertorie les éléments qui s'exécutent réellement dans vos conteneurs, des paquets du système d'exploitation de base aux dépendances applicatives.

Liste des dépendances de GitLab (SBOM)

Liste des dépendances de GitLab (SBOM)

Vous pouvez filtrer la liste par gestionnaire de paquets, type de licence ou statut de vulnérabilité afin d'identifier rapidement les composants qui présentent des risques de sécurité ou des problèmes de conformité. Chaque entrée de dépendance affiche les vulnérabilités associées pour traiter les problèmes de sécurité dans le contexte des composants logiciels réels, plutôt que comme des résultats isolés.

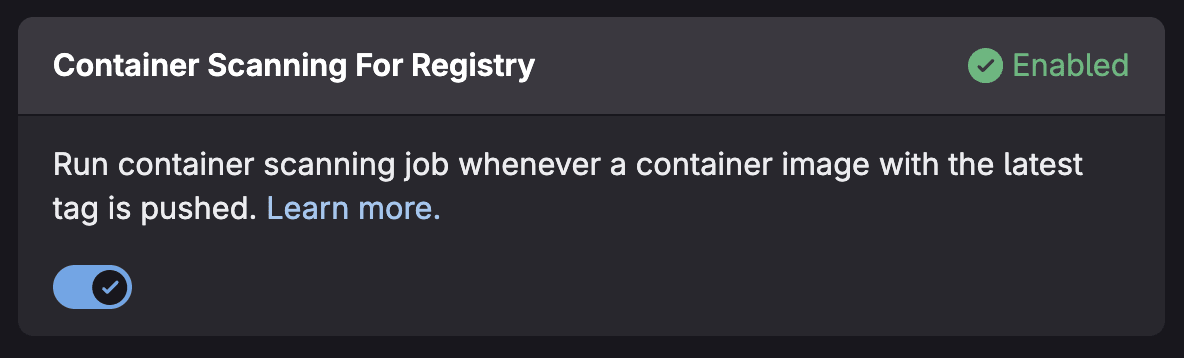

2. Analyse des conteneurs pour le registre

- Fonctionnement : analyse automatiquement les images envoyées vers le registre de conteneurs de GitLab (GitLab Container Registry) avec le tag

latest - Cas d'utilisation idéal : surveillance continue des images du registre, sans déclenchement manuel du pipeline

- Disponibilité : GitLab Ultimate uniquement

- Documentation

Lorsque vous effectuez un push d'une image de conteneur avec le tag latest, le bot de politique de sécurité de GitLab déclenche automatiquement une analyse sur la branche par défaut. Contrairement à l'analyse dans le pipeline, cette approche fonctionne conjointement avec l'analyse continue des vulnérabilités pour surveiller les nouveaux avis de sécurité publiés.

Activer l'analyse des conteneurs pour le registre

- Accédez à Sécurisation > Configuration de la sécurité.

- Faites défiler jusqu'à la section Analyse des conteneurs pour le registre.

- Activez la fonctionnalité.

Bouton d'activation de l'analyse des conteneurs pour le registre

Bouton d'activation de l'analyse des conteneurs pour le registre

Prérequis

- Rôle de Chargé de maintenance ou supérieur dans le projet

- Le projet ne doit pas être vide (au moins un commit sur la branche par défaut est requis)

- Les notifications du registre de conteneurs doivent être configurées

- La base de données de métadonnées des paquets doit être configurée (activée par défaut sur GitLab.com)

Les vulnérabilités apparaissent sous l'onglet Vulnérabilités du registre de conteneurs dans votre rapport de vulnérabilités.

3. Analyse multi-conteneurs

- Fonctionnement : analyse plusieurs images de conteneurs en parallèle au sein d'un même pipeline

- Cas d'utilisation idéal : architectures de microservices et projets avec plusieurs images de conteneurs

- Disponibilité : version gratuite de GitLab, GitLab Premium et GitLab Ultimate (actuellement en version bêta)

- Documentation

L'analyse multi-conteneurs utilise des pipelines enfants dynamiques pour exécuter des analyses simultanées afin de réduire considérablement le temps d'exécution global du pipeline lorsque plusieurs images doivent être analysées.

Activer l'analyse multi-conteneurs

- Créez un fichier

.gitlab-multi-image.ymlà la racine de votre dépôt :

scanTargets:

- name: alpine

tag: "3.19"

- name: python

tag: "3.9-slim"

- name: nginx

tag: "1.25"

- Incluez le template dans votre fichier

.gitlab-ci.yml:

include:

- template: Jobs/Multi-Container-Scanning.latest.gitlab-ci.yml

Configuration avancée

Analyser des images depuis des registres privés :

auths:

registry.gitlab.com:

username: ${CI_REGISTRY_USER}

password: ${CI_REGISTRY_PASSWORD}

scanTargets:

- name: registry.gitlab.com/private/image

tag: latest

Inclure les informations de licence :

includeLicenses: true

scanTargets:

- name: postgres

tag: "15-alpine"

4. Analyse continue des vulnérabilités

- Fonctionnement : crée automatiquement des vulnérabilités lors de la publication de nouveaux avis de sécurité, sans nécessiter l'exécution de pipeline

- Cas d'utilisation idéal : surveillance proactive de la sécurité entre les déploiements

- Disponibilité : GitLab Ultimate uniquement

- Documentation

L'analyse traditionnelle ne détecte les vulnérabilités qu'au moment où elle est effectuée. Mais que se passe-t-il lorsqu'une nouvelle vulnérabilité et exposition commune (CVE) est publiée le lendemain pour un paquet analysé la veille ? L'analyse continue des vulnérabilités résout ce problème en surveillant la base de données d'avis de GitLab et en enregistrant automatiquement les vulnérabilités lorsque de nouveaux avis affectent vos composants.

Fonctionnement

- Votre job d'analyse des conteneurs ou d'analyse des dépendances génère une SBOM CycloneDX.

- GitLab enregistre les composants de votre projet à partir de cette SBOM.

- Lors de la publication de nouveaux avis, GitLab vérifie si vos composants sont concernés.

- Les vulnérabilités sont automatiquement créées dans votre rapport de vulnérabilités.

Points importants

- Les analyses s'exécutent via des jobs en arrière-plan (Sidekiq), et non via des pipelines CI.

- Seules les alertes publiées au cours des 14 derniers jours sont prises en compte pour la détection de nouveaux composants.

- Les vulnérabilités utilisent « GitLab SBoM Vulnerability Scanner » comme nom de scanner.

- Pour marquer des vulnérabilités comme résolues, vous devez toujours exécuter une analyse basée sur un pipeline.

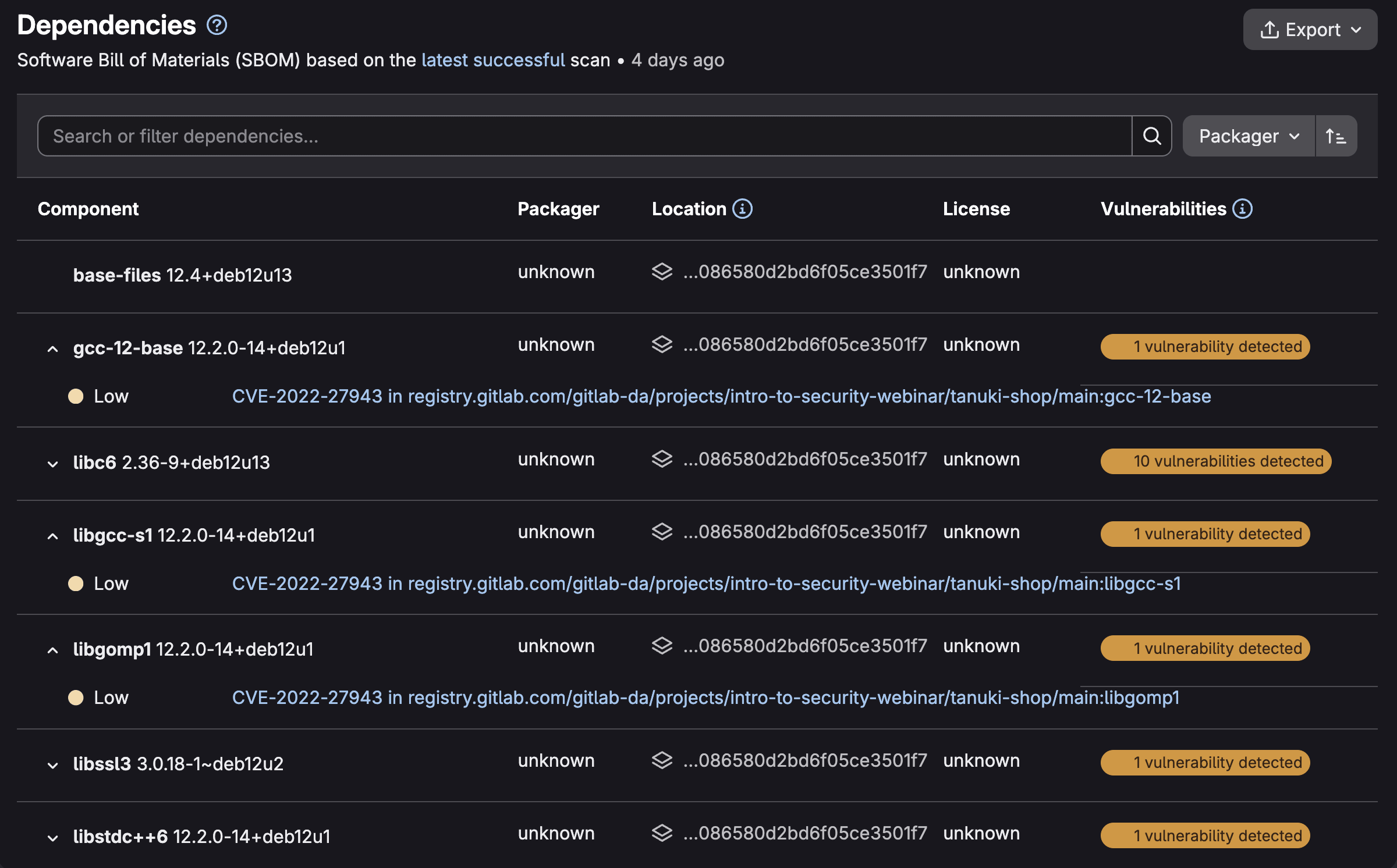

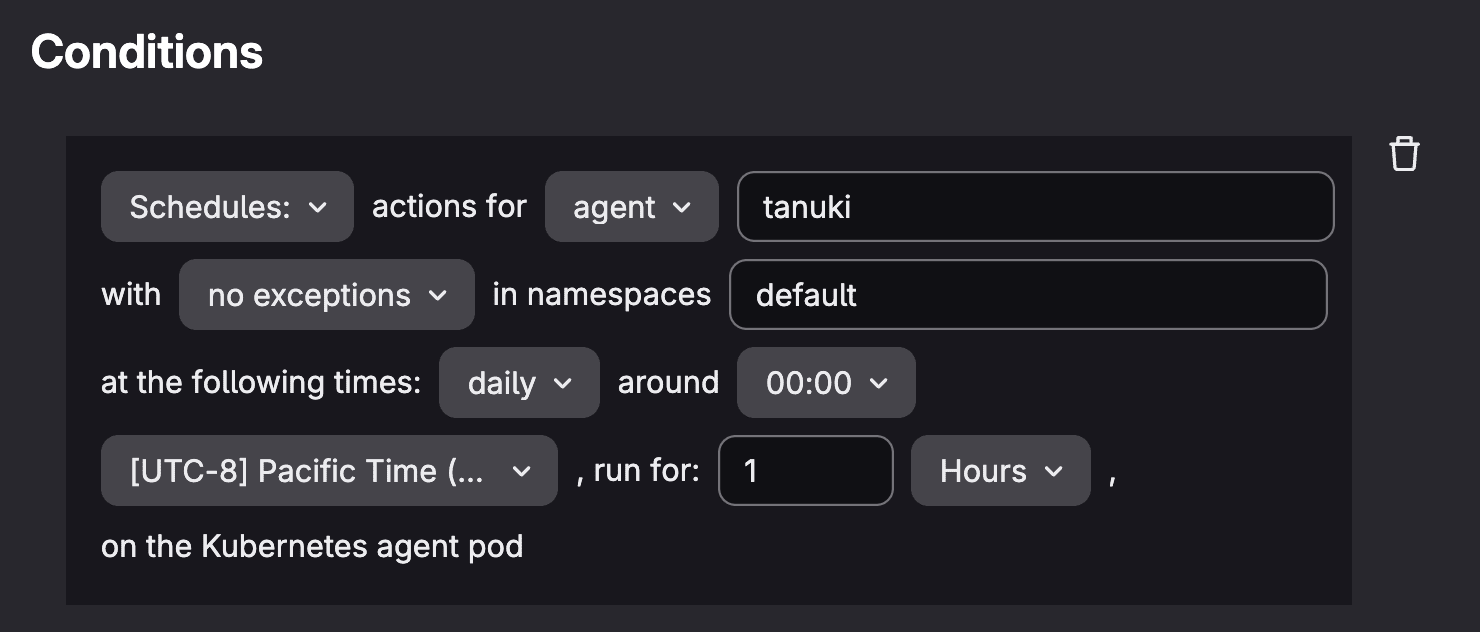

5. Analyse opérationnelle des conteneurs

- Fonctionnement : analyse les conteneurs en cours d'exécution dans votre cluster Kubernetes selon une cadence planifiée

- Cas d'utilisation idéal : surveillance de la sécurité après déploiement et détection des vulnérabilités au moment de l'exécution

- Disponibilité : GitLab Ultimate uniquement

- Documentation

L'analyse opérationnelle des conteneurs comble l'écart entre la sécurité au moment du build et la sécurité à l'exécution. Grâce à l'agent GitLab pour Kubernetes, cette approche analyse les conteneurs réellement en cours d'exécution dans vos clusters pour détecter les vulnérabilités qui apparaissent après le déploiement.

Activer l'analyse opérationnelle des conteneurs

Si vous utilisez l'agent GitLab pour Kubernetes, vous pouvez ajouter le contenu suivant à votre fichier de configuration de l'agent :

container_scanning:

cadence: '0 0 * * *' # Daily at midnight

vulnerability_report:

namespaces:

include:

- production

- staging

Vous pouvez également créer une politique d'exécution des analyses qui impose une analyse selon un planning défini par l'agent GitLab pour Kubernetes.

Conditions d'une politique d'exécution des analyses pour l'analyse opérationnelle des conteneurs

Conditions d'une politique d'exécution des analyses pour l'analyse opérationnelle des conteneurs

Consulter les résultats

- Accédez à Opération > Clusters Kubernetes.

- Sélectionnez l'onglet Agent et choisissez votre agent.

- Sélectionnez ensuite l'onglet Sécurité pour consulter les vulnérabilités du cluster.

- Les résultats apparaissent également sous l'onglet Vulnérabilités opérationnelles dans le rapport de vulnérabilités.

Renforcer la posture de sécurité avec les politiques de sécurité de GitLab

Les politiques de sécurité de GitLab vous permettent d'appliquer des normes de sécurité cohérentes dans l'ensemble de vos workflows de conteneurs, grâce à des contrôles automatisés pilotés par des politiques. Ces politiques intègrent la sécurité en amont en intégrant les exigences directement dans votre pipeline de développement afin de garantir que les vulnérabilités sont détectées et traitées avant que le code n'atteigne l'environnement de production.

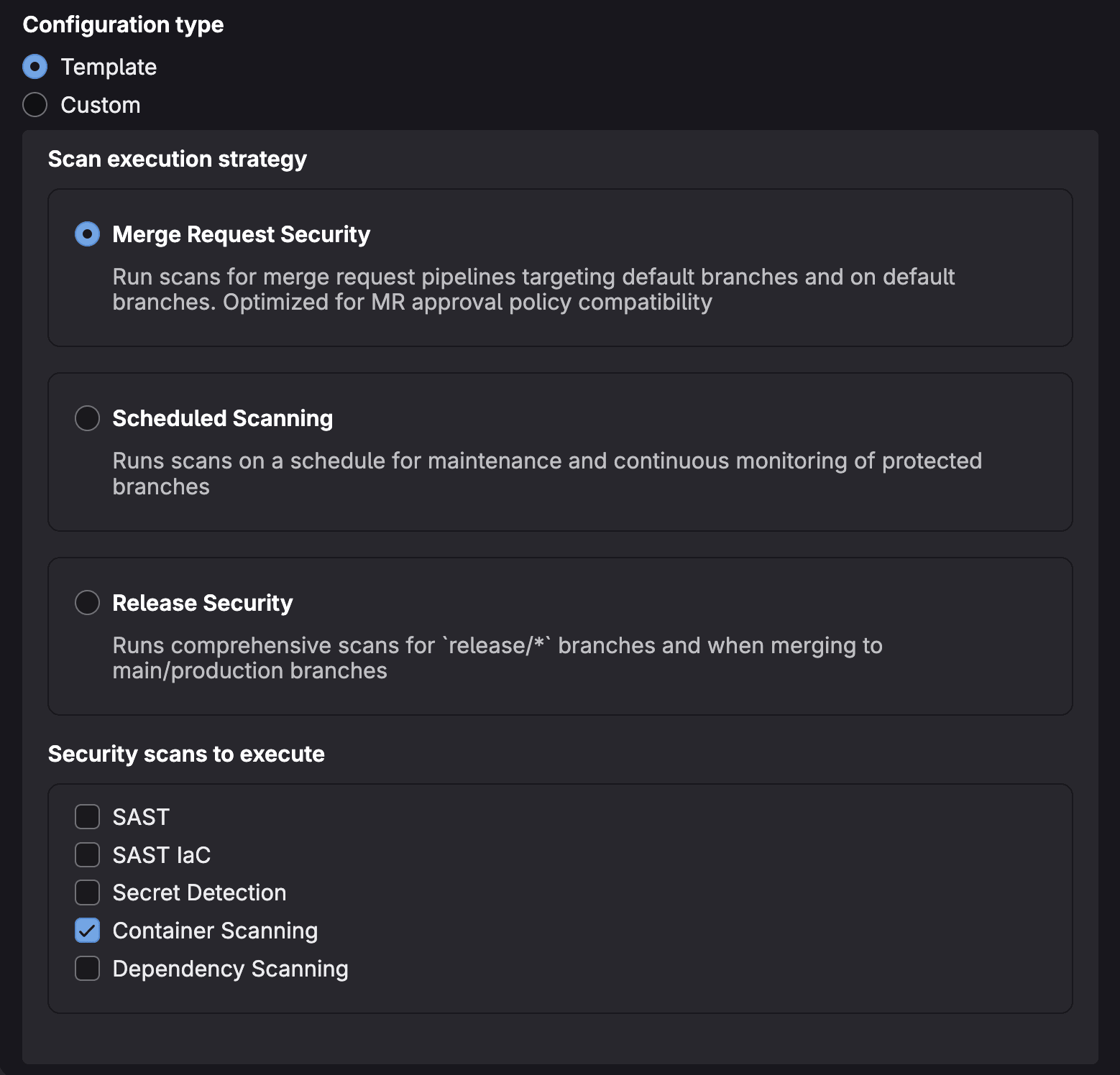

Politiques d'exécution des scans et des pipelines

Les politiques d'exécution des scans automatisent le moment et la manière dont l'analyse des conteneurs s'exécute dans vos projets. Définissez des politiques qui déclenchent des analyses de conteneurs sur chaque merge request, planifiez des analyses récurrentes de votre branche principale, et plus encore. Ces politiques assurent une couverture complète sans que les équipes de développement aient à configurer manuellement l'analyse dans le pipeline CI/CD de chaque projet.

Vous pouvez préciser les versions de scanner à utiliser et configurer les paramètres de scan de manière centralisée pour garantir la cohérence dans toute votre organisation tout en vous adaptant aux nouvelles menaces qui pèsent sur la sécurité des conteneurs.

Configuration d'une politique d'exécution des scans

Configuration d'une politique d'exécution des scans

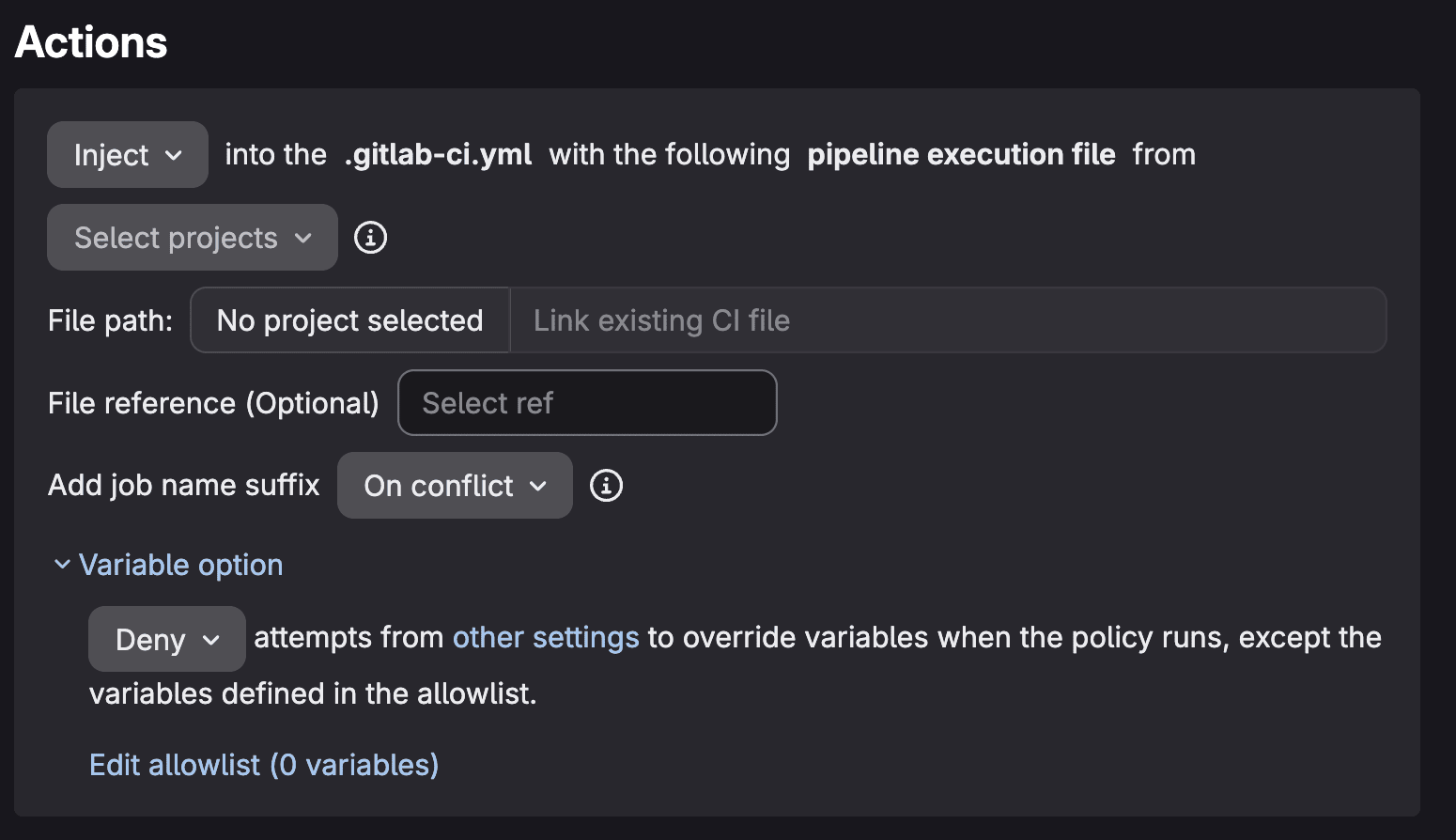

Les politiques d'exécution des pipelines offrent des contrôles flexibles pour injecter (ou remplacer) des jobs personnalisés dans un pipeline en fonction de vos besoins en matière de conformité.

Ces politiques permettent d'injecter automatiquement des jobs d'analyse des conteneurs dans votre pipeline, de faire échouer les builds lorsque les vulnérabilités de conteneurs dépassent votre seuil de tolérance au risque, de déclencher des contrôles de sécurité supplémentaires pour des branches ou des tags spécifiques, ou encore d'imposer des exigences de conformité pour les images de conteneurs destinées aux environnements de production. Les politiques d'exécution des pipelines agissent comme des garde-fous automatisés pour appliquer vos normes de sécurité de manière cohérente dans l'ensemble de vos déploiements de conteneurs, sans intervention manuelle.

Actions d'une politique d'exécution de pipeline

Actions d'une politique d'exécution de pipeline

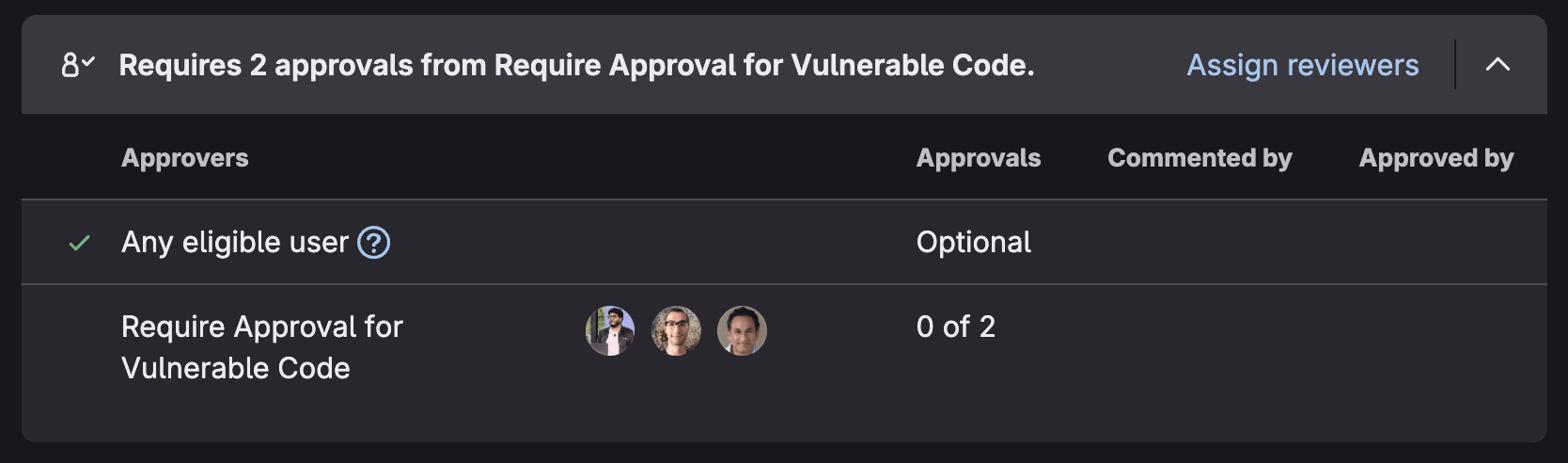

Politiques d'approbation des merge requests

Les politiques d'approbation des merge requests imposent des contrôles de sécurité : les approbateurs désignés examinent et valident les merge requests contenant des vulnérabilités de conteneurs.

Configurez des politiques qui bloquent le merge lorsque des vulnérabilités de gravité critique ou élevée sont détectées, ou qui exigent l'approbation de l'équipe de sécurité pour toute merge request introduisant de nouveaux résultats liés aux conteneurs. Ces politiques empêchent les images de conteneurs vulnérables de progresser dans votre pipeline tout en préservant la vélocité de développement pour les changements à faible risque.

Politique d'approbation des merge requests avec blocage dans la merge request

Politique d'approbation des merge requests avec blocage dans la merge request

Choisir la bonne approche

| Type d'analyse | Utilisation | Avantage clé |

|---|---|---|

| Analyse dans le pipeline | À chaque build | Contrôles de sécurité en amont, blocage des builds vulnérables |

| Analyse de registre | Surveillance continue | Détection des nouvelles CVE dans les images stockées |

| Analyse multi-conteneurs | Microservices | Analyse en parallèle, pipelines plus rapides |

| Analyse continue des vulnérabilités | Entre les déploiements | Surveillance proactive des avis |

| Analyse opérationnelle | Surveillance en production | Détection des vulnérabilités dans l'environnement d'exécution |

Pour une approche complète en matière de sécurité, combinez plusieurs approches : l'analyse dans le pipeline pour détecter les problèmes pendant le développement, l'analyse des conteneurs pour le registre afin d'assurer une surveillance continue et l'analyse opérationnelle pour la visibilité en production.

Lancez-vous dès aujourd'hui

Activez l'analyse dans le pipeline pour commencer à appliquer des mesures de sécurité dans les conteneurs :

- Accédez à Sécurisation > Configuration de la sécurité dans votre projet.

- Cliquez sur Configurer avec une merge request pour lancer l'analyse des conteneurs.

- Fusionnez la merge request.

- Votre prochain pipeline inclura l'analyse des vulnérabilités.

Ajoutez ensuite des analyses supplémentaires en fonction de vos exigences de sécurité et de votre abonnement GitLab.

La sécurité des conteneurs n'est pas une tâche ponctuelle, mais un processus continu. Grâce aux capacités complètes d'analyse des conteneurs de GitLab, vous pouvez détecter les vulnérabilités à chaque étape du cycle de vie de vos conteneurs, du build à l'exécution.

Pour en savoir plus sur la façon dont GitLab peut contribuer à renforcer votre posture de sécurité, consultez la page sur les solutions de sécurité et de gouvernance de GitLab.

En savoir plus

Afficher tous les articles du blogDonnez-nous votre avis

Cet article de blog vous a plu ? Vous avez des questions ou des retours à nous faire ? Donnez votre avis en créant un nouveau sujet sur le forum de la communauté GitLab.

Faites-nous part de vos commentaires